Data Protection : Maitrisez la conformité et la protection de vos données

Découvrez notre démarche prête à l’emploi et automatisée pour gérer la conformité et la protection de vos données.

Protection des données personnelles : ensemble, anticiper le risque

Depuis 2018 et l’entrée en application du Règlement Général sur la Protection des Données (RGPD) en Europe, les données personnelles ont de la valeur et doivent donc être protégées. C’est désormais un enjeu commercial et stratégique incontournable pour les entreprises qui en sont responsables.

90 % des consommateurs n’achèteraient pas un produit en ligne ou auprès d’une organisation qui ne démontre pas un engagement à protéger leurs données.

Il y a bien sûr des systèmes et des technologies qui permettent nativement de garantir cela – bases de données sécurisées, logiciels accessibles sous conditions… Le défi réside alors aussi dans le fait que la circulation même des données évolue. On n’y accède plus uniquement depuis un poste de travail protégé par la sécurité de l’entreprise : elles circulent depuis des téléphones, des ordinateurs personnels, des objets connectés. Ce phénomène de massification augmente les risques d’attaques ou d’exfiltration. Les entreprises doivent être en mesure de piloter la circulation des données, qui peut y accéder, et comment elles sont stockées et protégées.

Pour en savoir davantage, téléchargez le livre blanc Protection des données personnelles : ensemble, anticiper le risque co-écrit avec Microsoft et DPO Consulting.

Télécharger le livre blanc

Protection et gouvernance des données sensibles, un enjeu devenu majeur pour les entreprises

La généralisation du télétravail, la multiplication des solutions SaaS pour faciliter la collaboration en interne ou avec les partenaires et clients, mais aussi la multiplication des normes et règlementations en matière de protection de l’information, obligent les organisations à déployer un panel de stratégies améliorant leur posture de cybersécurité.

Au travers de votre démarche Zero Trust, la protection et la gouvernance de vos données d’entreprise en est un pilier essentiel.

L’efficacité de vos stratégies de sécurité et de conformité rassemblent des parties prenantes à la fois métiers, techniques, et juridiques :

- DPO et Ressources Humaines,

- DSI et RSSI,

- Responsables métiers,

- Archivistes et responsables documentaires.

Votre objectif, avec notre accompagnement et expertise, est de pouvoir répondre à ces quatre questions stratégiques :

- Quelles sont nos données sensibles et/ou stratégiques, et comment pouvons-nous les repérer en tout temps au sein de notre SI ?

- Dans quels cas d’usages et auprès de quels individus ces typologies de données peuvent être partagées sans risque de briser leur confidentialité ?

- Quand conserver ou supprimer des données sans risque de perte d’intégrité de nos processus métier ?

- Comment assurer notre conformité avec notre politique RGPD, ISO27001, ou autre règlementation, locale ou internationale ?

Une démarche prête à l’emploi pour gérer la conformité et la protection des données

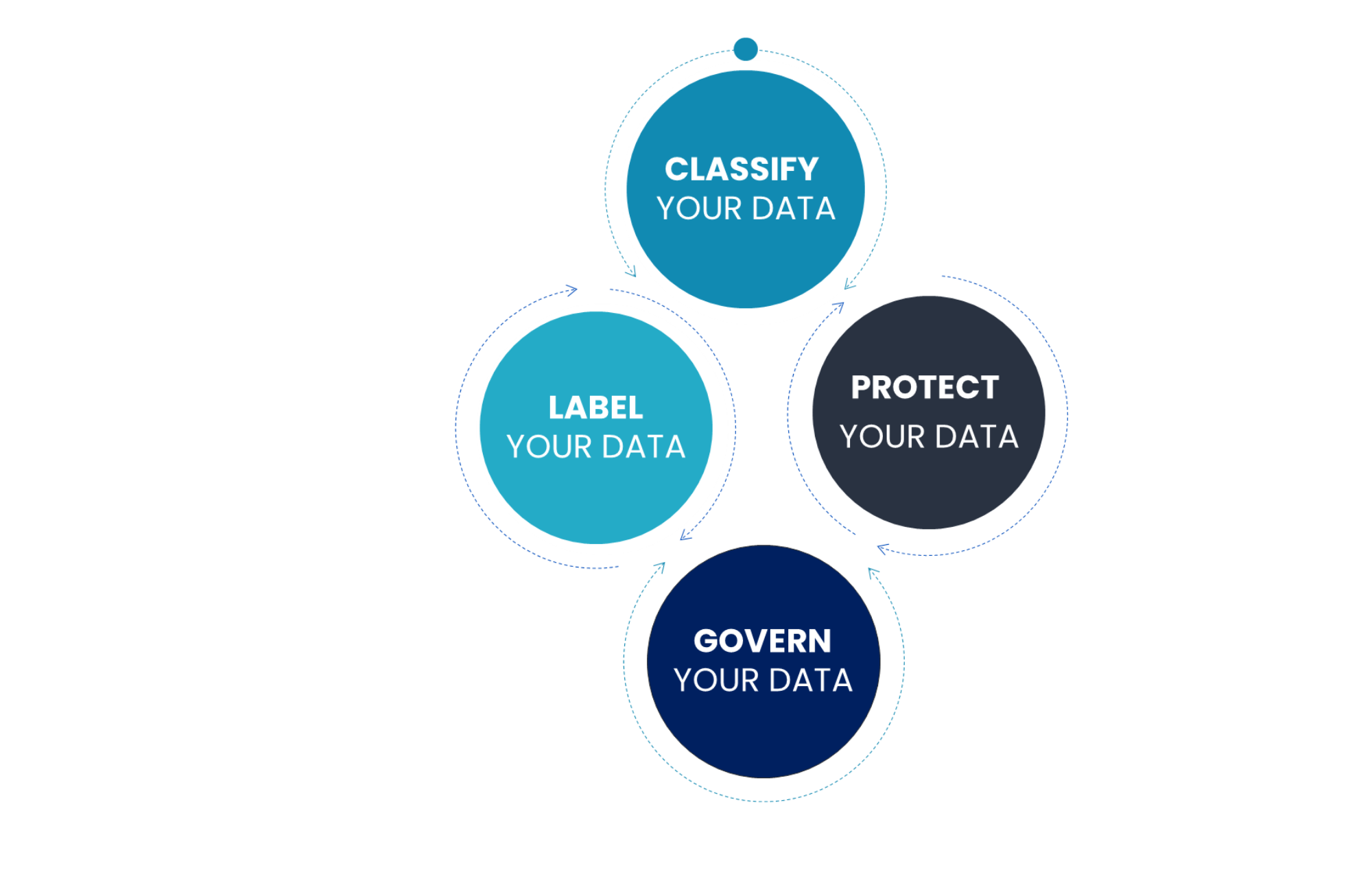

Pour répondre de manière maitrisée à ces différentes questions, Coexya applique avec vous une démarche visant 4 objectifs :

1. Identifier : Repérer et classifier vos données sensibles ou significatives

2. Classer : Etiqueter les données selon leur nature métier et/ou leur sensibilité

3. Protéger : Maitriser l’exposition des données de manière précise et automatisée

4. Gouverner : Conserver et supprimer les données et les archives de manière conforme et légale

Coexya vous accompagne sur une démarche de bout en bout pour déployer et monitorer vos stratégies de protection et gouvernance de vos données

Notre offre s’adapte à votre contexte pour assurer un déploiement progressif, maitrisé, et global à votre organisation. Notre expertise conjugue à la fois conseil, intégration et paramétrage, et accompagnement au changement auprès de vos utilisateurs finaux.

- La phase d’audit permet d’établir une cartographie de vos données, sur votre tenant Office 365 et/ou vos environnements On-Premise. Une feuille de route est définie ensemble sur les objectifs à atteindre et les priorités associées.

- Au travers de cas d’usages adaptés à votre contexte, nous vous aidons à expérimenter différentes stratégies et politiques, qu’elles soient orientées protection ou gouvernance du cycle de vie.

- Nous définissons et exécutons avec vous une à plusieurs itérations pilotes pour mettre à l’épreuve les stratégies envisagées précédemment, et identifions les améliorations à apporter avant leur déploiement en production, par exemple : réduction des faux positifs et faux négatifs, mesure de l’impact des stratégies sur l’adoption utilisateur, processus et rôles de monitoring des incidents.

- Nous vous accompagnons sur le déploiement progressif et l’analyse des retours terrain pour optimiser la qualité des stratégies mises en œuvre

En support ad-hoc ou au travers d’un modèle de services managés, nous vous aidons à monitorer les incidents et activités de protection et de mise en conformité de vos données

Nos atouts pour vous accompagner dans la gouvernance de vos données

Vos bénéficiez de l’expertise métier et technique des équipes de Coexya tout au long de votre projets.

- Approche métier : mobiliser et interviewer les parties prenantes stratégiques de votre projet, en fonction des priorités que vous aurez définies : DPO, RSSI, DSI, Archivistes et responsables documentaires,

- Approche fonctionnelle : présenter et expliciter l’arbre des possibles en termes de configuration des solutions, en cohérence avec votre autonomie actuelle et à venir sur ces solutions,

- Approche technique : expliquer et conseiller pour un déploiement optimisé, en fonction des prérequis et limites techniques éventuelles,

- Approche utilisateur : définir une stratégie d’accompagnement au changement favorisant l’adoption des utilisateurs finaux sur les stratégies de protection et gouvernance pouvant impacter leur expérience utilisateur,

- Pilotage : en engagement de résultat ou en assistance technique, nous suivons un plan projet rigoureux et pilotons avec vous la vélocité de votre projet, ses risques, son budget,

- Intégrateur expert et reconnu : notre engagement auprès de nos partenaires éditeurs nous permettent de rester continuellement à jour et d’appliquer une démarche respectant leurs recommandations de déploiement.

Cas d’usage

Pour un client du secteur de l’industrie automobile :

- Accompagnement-conseil et expérimentation des capacités « Information Governance » de Microsoft Purview

- Animation de sessions « Découverte » des solutions Microsoft à envisager

- Ateliers de définition d’une stratégie d’étiquetage à des fins de rétention

- Construction, mise en œuvre et animation d’un projet pilote de gouvernance du cycle de vie des documents au travers de différents cas d’usage : étiquetage manuel / automatisé, Workflow d’autorisation de suppression d’un document, gestion d’archives documentaires

Pour un éditeur de solutions bancaires :

- Déploiement progressif et continu des capacités « Information Protection & Governance » de Microsoft Purview : Classification, Etiquetage de protection, étiquetage de rétention, DLP

- Expérimentation des capacités « Insider Risk Management » de Microsoft Purview : Information Barriers, Communication Compliance

- Définition, production et déploiement d’une stratégie et plan de gestion du changement auprès des utilisateurs finaux

- Application de la démarche « Crawl, Walk, Run » pour faciliter la montée en autonomie de l’équipe projet et des parties prenantes au sein des équipes IT et Sécurité

Pour un leader du secteur agro-alimentaire :

- Audit des données au repos et en transit au sein du tenant Office 365 pour mesurer le risque de non-conformité au RGPD et d’autres règlementations nationales

- Paramétrage et activation des sondes sans impact pour l’utilisateur final

- Analyse et synthèse des résultats

- Présentation des risques à court et moyen termes,

- Définition et estimation d’une feuille de route et des solutions Microsoft à mettre en œuvre

Pour un leader de l’industrie pharmaceutique :

- Réalisation d’un pilote d’avant-projet pour mesurer l’efficacité des solutions Microsoft en matière de :

- Identification automatisée de données associées à de la propriété intellectuelle : Mots-clés, RegEx, Modèles de documents et machine-learning

- Etiquetage des documents et interaction utilisateur : enrichissement du document par marquage, recommandation, automatisation

- Prévention contre la fuite des données, en interne ou vers l’externe